Docker 1.10

Enviado por MundoDocker (contatoΘmundodocker·com·br)

Enviado por MundoDocker (contatoΘmundodocker·com·br)

A Linux Foundation destaca o anúncio de que a Casa Branca vai cooperar com sua Iniciativa de Infraestrutura Básica para custear e promover a segurança de padrões, protocolos e programas open source vitais para o funcionamento da Internet.

Segundo o comunicado do governo dos EUA, esses aspectos técnicos precisam de manutenção e reparos regulares da mesma forma que as estradas e pontes os demandam, e o país precisa investir na sua segurança sustentável. (via www.linux.com - “The Linux Foundation’s Core Infrastructure Initiative Working with White House on Cybersecurity National Action Plan | Linux.com”)

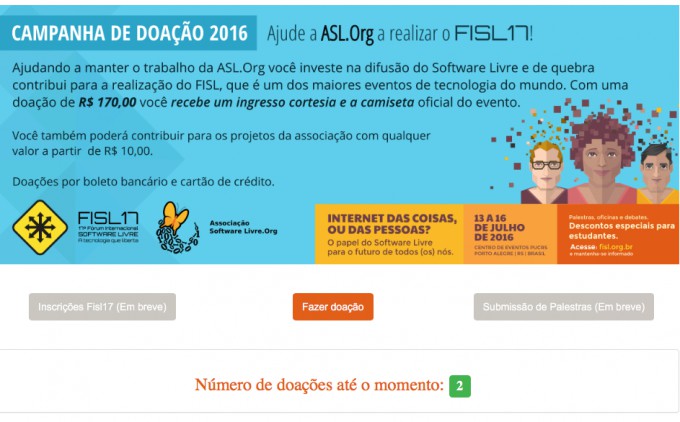

A veterana Associação Software Livre Brasil deu início na semana passada a uma campanha de doações para a manutenção de suas atividades, com destaque para a realização do próximo FISL, previsto para julho deste ano, na PUC de Porto Alegre.

Se você doar R$ 170 ou mais, recebe uma camiseta oficial do evento e um ingresso cortesia. As doações podem ser de R$ 10 ou mais, por boleto ou cartão. (via segue.fisl17.softwarelivre.org - “Segue”)

Fico sempre feliz em ver material voltado ao Slackware, a mais antiga entre as distribuições ainda em atividade.

Enviado por Airton Lastori (alastoriΘgmail·com)

Enviado por Djames Suhanko (djames·suhankoΘgmail·com)

Prepare-se para aprender muito sobre uma excelente solução para centralizar seus logs e realizar o data mining de seu ambiente! Graylog e ElasticSearch trabalhando para gerar informação através de seus logs!

Enviado por Jeferson Fernando (jfnredesΘgmail·com)

Com prefácio de Elias Silveira, ilustrador das revistas MAD e Mundo Estranho.

Enviado por Guilherme Razgriz (hrazgrizΘlinuxmail·org)

Programação: - Elastix - 16 a 18/02 São Paulo; Elastix - 01 a 03/03 Online; Elastix Avançado - 09 a 11/03 São Paulo; Elastix Avançado - 30 a 01/04 Online; Telefonia IP com Asterisk/Elastix - 11 a 15/04 Online e Telefonia IP com Asterisk - 26 a 28/04 Online. Maiores informações no email treinamentos@innovus.com.br

Enviado por Alberto Mitsuo Sato (amsatoΘinnovus·com·br)

Enviado por Tales A. Mendonça (talesamΘgmail·com)

Enviado por Marcos Paulo de Souza (marcos·souza·orgΘgmail·com)

Enviado por Ricardo Ferreira Costa (linuxdescomplicadoΘgmail·com)

Programação: - Elastix - 16 a 18/02 São Paulo; Elastix - 01 a 03/03 Online; Elastix Avançado - 09 a 11/03 São Paulo; Elastix Avançado - 30 a 01/04 Online; Telefonia IP com Asterisk/Elastix - 11 a 15/04 Online e Telefonia IP com Asterisk - 26 a 28/04 Online. Maiores informações no email treinamentos@innovus.com.br

Enviado por Alberto Mitsuo Sato (amsatoΘinnovus·com·br)

Enviado por Janssen (janssenreislimaΘgmail·com)

O GPUOpen é uma resposta open source ao projeto privado da NVdia, o GameWorks. Contudo, atitudes como a da AMD, causa uma revolução na maneira de pensar e criar drivers de vídeo para Linux.

Enviado por Ricardo Ferreira Costa (linuxdescomplicadoΘgmail·com)

Enviado por Giovanni Nunes (giovanni·nunesΘgmail·com)